- Сообщения

- 5.020

- Реакции

- 11.401

Брутим WPA по-взрослому.

Предыстория.

Первую свою атаку по словарю я проводил на процессоре бюджетного ноутбука. Поймав хэндшейк, я запустил атаку по цифровому словарику, который содержит 100 миллионов комбинаций (от 00000000 до 99999999). Кулер процессора натужно жужжал, процессор грелся как окоянный, но при этом атака велась на жалкой скорости в 1.500 ключей в секунду и длилась почти 20 часов. И она не увенчалась успехом.

Позже у меня появился стационарный компьютер, с неплохим по тем временам процессором, который выдавал скорость перебора в 5.500 ключей в секунду. Но и на нем полный перебор цифрового словарика занимал около 5 часов.

Следующим шагом был апгрейд процессора, который выдавал уже 15.500 ключей в секунду. Брутить на нем цифровой словарь было уже более менее комфортно - чуть менее 2х часов занимал полный его перебор. Однако я продолжал изучать тему и в конце концов наткнулся на мануал, в котором было явно указано, что брутить на скоростях ниже 50.000 ключей в секунду пустая трата времени. А поскольку мало какой процессор способен работать с такой скоростью, то мол все прошаренные мамкины хакеры используют для этого видеокарты NVIDIA.

В этом же мануале я первый раз увидил таблицу поддерживаемых видеокарт и примерные скорости, на которой они атакуют хендшейки. Цифры там были запредельные - от 30.000 ключей в секунду на самых слабых моделях, до 500.000 (пол миллиона!) ключей в секунду на самой топовой на тот момент - NVIDIA GeForce 1070Ti. Я тут же полез в интернет, искать есть ли в продаже такие карты в наличии в моем городе. И приуныл. Есть то они есть, но стоили они тогда почти 70к рублей, что было (да почему было, я бы и сейчас не потратил столько) для меня очень дорого. В итоге тему с нормальным брутом пришлось отложить, и я сосредоточился на атаках через дырки в WPS.

Подломив около 25 точек я обнаружил некую закономерность. Почти все точки имели восьмизначный (реже десятизначный) пароль из маленьких букв и цифр, тот, который стоит с завода. А на нескольих пароль вообще состоял лишь из цифр. То есть такие точки реально было бы взять не только через WPS но и обычным брутом, даже на процессоре. И я таки снова стал думать о том, что бы купить "боевую" видеокарту.

Изучив повторно рынок видеокарт, и обнаружил, что они здорово упали в цене с тех времен, когда я впервые задумался о покупке. Я присмотрел карту на чипсете NVIDIA RTX 2060, прочекал интернет на предмет совместимости с линуксом и хэшкэтом - вроде все работает. Ну и в итоге решил купить. И вот что из этого вышло...

Установка.

При установке карта без проблем определятся, но хэшкэт ее "не видит". Пришлось немного полистать мануалы, и через 20 минут таки все получилось. Тестирование проводил на Ubuntu 20, так как Kali под рукой не оказалось, а качать и ставить терпения не хватило.

Во-первых, обновляем систему:

Во-вторых, ставим драйвера для NVIDIA:

В-третьих, ставим набор пакетов для работы с CUDA:

После чего перезагружаем систему:

После перезагрузки проверям, как всё прошло:

Смотрим что у нас и видеокарточек висит на шине PCI:

Ага, определился.

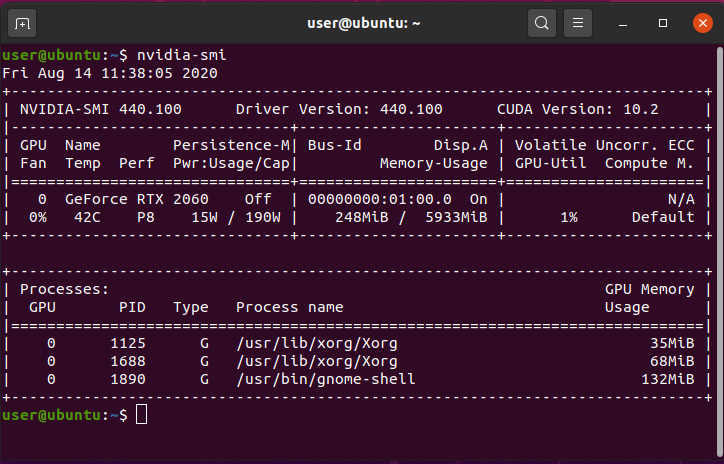

Смотрим состояние карточки:

Все в порядке, версия драйвера, версия куды, температура. Все определяется.

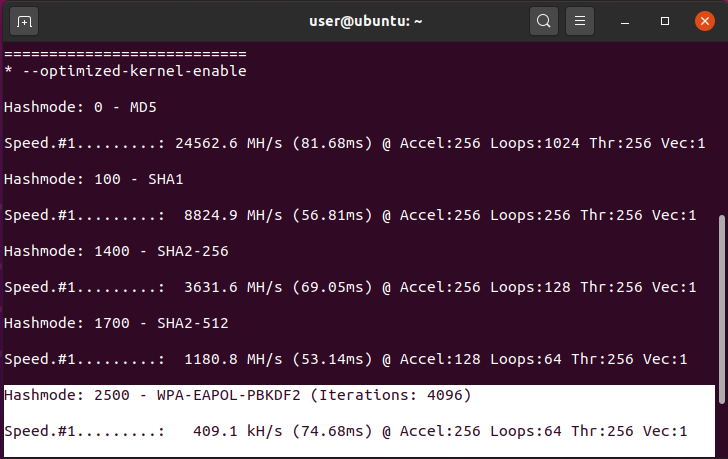

Ну, настало время тестов! Пробуем:

400.000 ключей в секунду! Ну, вот это разговор. Это уже вменяемая скорость! Давайте что-ли приступим к боевым действиям?

Атака.

Для начала нам нужно захватить хэндшейк и создать цифровой словарь, который мы будем использовать при атаке. О том, как это сделать можно почитать тут:

Потом конвертируем его из формата .cap в формат .hccap, и приступаем к самой атаке:

где:

-a 0 это тип атаки (wordlist)

-m 2500 это тип хэша (WPA)

ну а далее путь до файла и до словаря. Вот как все выглядит:

Реальная скорость ниже, чем в тестах - 325.000 ключей в секунду (строка выделена белым). С такой скоростью цифровой словарик будет перебираться всего за 5 (ПЯТЬ!) минут, вместо прошлых часов. Это видно по строкам Time.Started и Time.Estimated (сколько прошло времени с начала атаки, и сколько еще осталось). А в строке Restore.Point видно прогресс в процентах (6.64% за 21 секунду).

То есть за один день, даже за полдня, можно прогнать по этому словарю абсолютно все точки, которые есть вокруг.

На этом первые тесты закончены, в следующий раз попробуем погонять куда более крутые словари цифры + маленькие буквы.

Продолжение следует...

Предыстория.

Первую свою атаку по словарю я проводил на процессоре бюджетного ноутбука. Поймав хэндшейк, я запустил атаку по цифровому словарику, который содержит 100 миллионов комбинаций (от 00000000 до 99999999). Кулер процессора натужно жужжал, процессор грелся как окоянный, но при этом атака велась на жалкой скорости в 1.500 ключей в секунду и длилась почти 20 часов. И она не увенчалась успехом.

Позже у меня появился стационарный компьютер, с неплохим по тем временам процессором, который выдавал скорость перебора в 5.500 ключей в секунду. Но и на нем полный перебор цифрового словарика занимал около 5 часов.

Следующим шагом был апгрейд процессора, который выдавал уже 15.500 ключей в секунду. Брутить на нем цифровой словарь было уже более менее комфортно - чуть менее 2х часов занимал полный его перебор. Однако я продолжал изучать тему и в конце концов наткнулся на мануал, в котором было явно указано, что брутить на скоростях ниже 50.000 ключей в секунду пустая трата времени. А поскольку мало какой процессор способен работать с такой скоростью, то мол все прошаренные мамкины хакеры используют для этого видеокарты NVIDIA.

В этом же мануале я первый раз увидил таблицу поддерживаемых видеокарт и примерные скорости, на которой они атакуют хендшейки. Цифры там были запредельные - от 30.000 ключей в секунду на самых слабых моделях, до 500.000 (пол миллиона!) ключей в секунду на самой топовой на тот момент - NVIDIA GeForce 1070Ti. Я тут же полез в интернет, искать есть ли в продаже такие карты в наличии в моем городе. И приуныл. Есть то они есть, но стоили они тогда почти 70к рублей, что было (да почему было, я бы и сейчас не потратил столько) для меня очень дорого. В итоге тему с нормальным брутом пришлось отложить, и я сосредоточился на атаках через дырки в WPS.

Подломив около 25 точек я обнаружил некую закономерность. Почти все точки имели восьмизначный (реже десятизначный) пароль из маленьких букв и цифр, тот, который стоит с завода. А на нескольих пароль вообще состоял лишь из цифр. То есть такие точки реально было бы взять не только через WPS но и обычным брутом, даже на процессоре. И я таки снова стал думать о том, что бы купить "боевую" видеокарту.

Изучив повторно рынок видеокарт, и обнаружил, что они здорово упали в цене с тех времен, когда я впервые задумался о покупке. Я присмотрел карту на чипсете NVIDIA RTX 2060, прочекал интернет на предмет совместимости с линуксом и хэшкэтом - вроде все работает. Ну и в итоге решил купить. И вот что из этого вышло...

Установка.

При установке карта без проблем определятся, но хэшкэт ее "не видит". Пришлось немного полистать мануалы, и через 20 минут таки все получилось. Тестирование проводил на Ubuntu 20, так как Kali под рукой не оказалось, а качать и ставить терпения не хватило.

Во-первых, обновляем систему:

Код:

sudo apt update && sudo apt -y upgradeВо-вторых, ставим драйвера для NVIDIA:

Код:

sudo apt -y install nvidia-driver-440В-третьих, ставим набор пакетов для работы с CUDA:

Код:

sudo apt -y install nvidia-cuda-toolkitПосле чего перезагружаем систему:

Код:

sudo rebootПосле перезагрузки проверям, как всё прошло:

Смотрим что у нас и видеокарточек висит на шине PCI:

Код:

lspci | grep -i vgaАга, определился.

Смотрим состояние карточки:

Код:

nvidia-smiВсе в порядке, версия драйвера, версия куды, температура. Все определяется.

Ну, настало время тестов! Пробуем:

Код:

hashcat -b400.000 ключей в секунду! Ну, вот это разговор. Это уже вменяемая скорость! Давайте что-ли приступим к боевым действиям?

Атака.

Для начала нам нужно захватить хэндшейк и создать цифровой словарь, который мы будем использовать при атаке. О том, как это сделать можно почитать тут:

Пожалуйста Войдите или Зарегистрируйтесь чтобы видеть скрытые ссылки.

Потом конвертируем его из формата .cap в формат .hccap, и приступаем к самой атаке:

Код:

hashcat -a 0 -m 2500 test-01.hccapx numeric.txtгде:

-a 0 это тип атаки (wordlist)

-m 2500 это тип хэша (WPA)

ну а далее путь до файла и до словаря. Вот как все выглядит:

Реальная скорость ниже, чем в тестах - 325.000 ключей в секунду (строка выделена белым). С такой скоростью цифровой словарик будет перебираться всего за 5 (ПЯТЬ!) минут, вместо прошлых часов. Это видно по строкам Time.Started и Time.Estimated (сколько прошло времени с начала атаки, и сколько еще осталось). А в строке Restore.Point видно прогресс в процентах (6.64% за 21 секунду).

То есть за один день, даже за полдня, можно прогнать по этому словарю абсолютно все точки, которые есть вокруг.

На этом первые тесты закончены, в следующий раз попробуем погонять куда более крутые словари цифры + маленькие буквы.

Продолжение следует...

Последнее редактирование модератором: